-

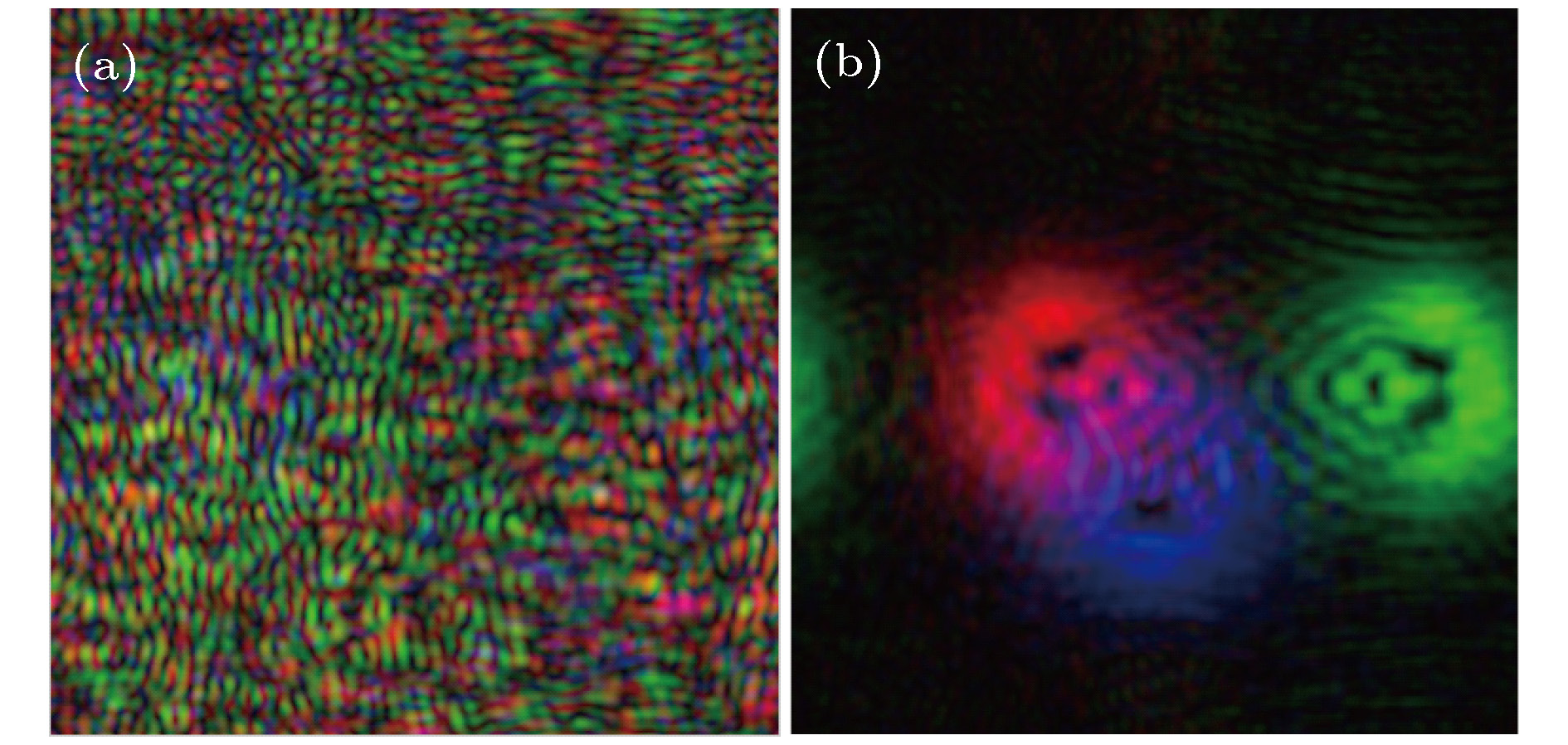

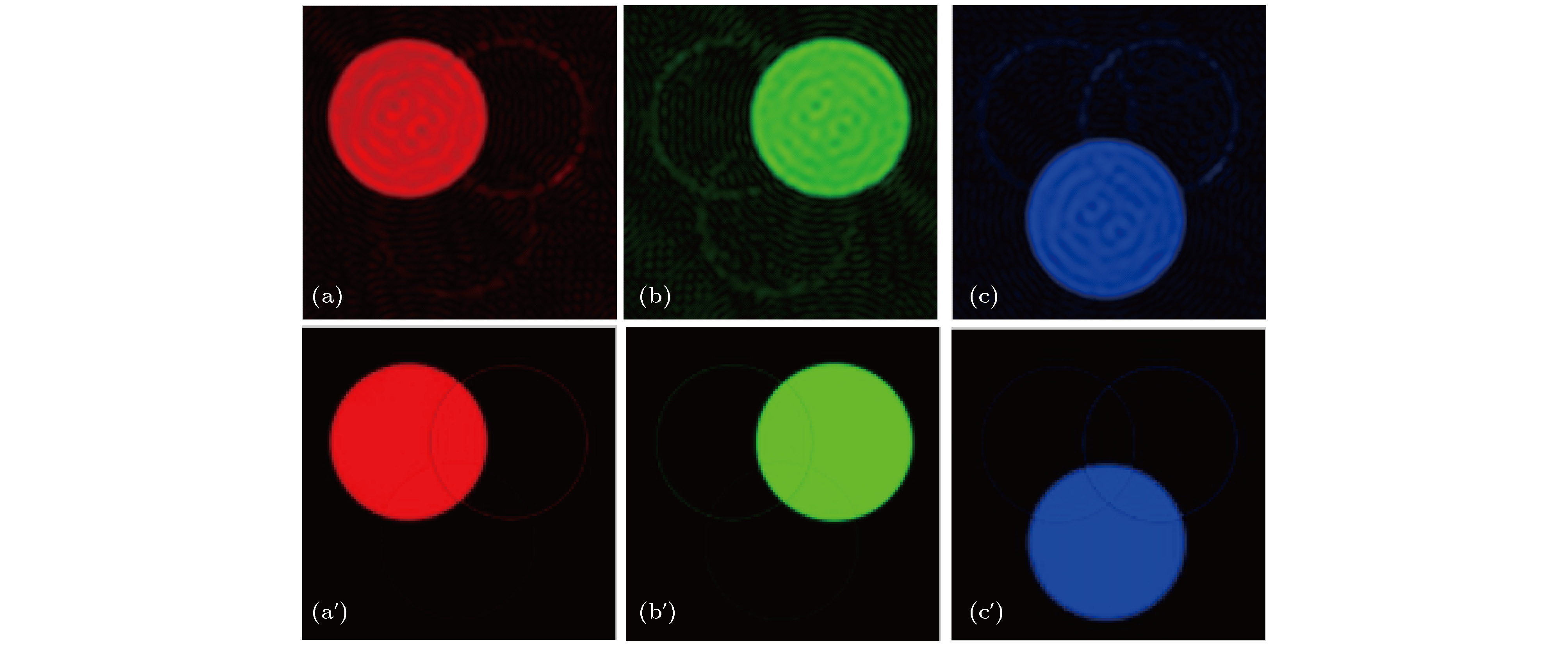

In this paper, a new method of encrypting a color image based on θ modulation is proposed by using the tricolor principle and computer-generated hologram (CGH) technology. The encryption process includes the θ-modulated three primary color components and the coding of computer-generated hologram, which is implemented in a Fresnel diffraction and spatial filtering system. Firstly, the color image modulated by the first random phase key is divided into three encryption channels by red laser, green laser, blue laser, and tricolor filters. Each channel is introduced by a transmissive amplitude-type sinusoidal grating with different directions, which is used to separate the three primary color components in the spatial spectrum plane. Secondly, the modulation results of tricolor components are superimposed together to form a compound image, and the phase truncation of the superposition result is performed to achieve the asymmetric encryption. Finally, the amplitude of the compound image is modulated by the second random phase key and is encoded into a binary real-value gray-color CGH by Roman-type coding method. Therefore, the gray-color information of the original image is completely hidden in the encrypted CGH, which is more general and deceptive in the storage and transmission process. Decryption is an inverse process of the encryption. Firstly, the encrypted CGH is placed on the input plane of the spatial filtering and Fresnel diffraction system. Secondly, the demodulation of CGH phase key and the spatial filtering based on optical filter are performed. Finally, the color plaintext image is obtained by using the correct Fresnel diffraction. The simulation results show the validity and feasibility of the proposed method. In addition, the anti-noise attack and anti-shearing attack performance of this color image encryption method are investigated. Compared with results from the three presented methods reported in the literature, our investigated results demonstrate that this method has good robustness to noise attack and shearing attack, and has obvious advantages when the attack noise density is larger. Due to the characteristics of high security and anti-noise, we believe that this color image encryption method promises to have important applications in the information transmission and multi-user authentication.

-

Keywords:

- color image encryption /

- computer generated holography /

- θ modulation /

- asymmetric encryption

[1] Refregier P, Javidi B 1995 Opt. Lett. 20 767

Google Scholar

Google Scholar

[2] Liu Z, Chen H, Blondel W, Shen Z, Liu S 2018 Opt. Lasers Eng. 105 1

[3] Chen L, Zhao D 2006 Opt. Express 14 8552

Google Scholar

Google Scholar

[4] Borujeni S E 2013 J. Telecommun. Syst. 52 525

[5] Shi Y S, Li T, Wang Y L, Gao Q K, Zhang S G, Li H F 2013 Opt. Lett. 38 1425

Google Scholar

Google Scholar

[6] Yang N, Gao Q K, Shi Y S 2018 Opt. Express 26 31995

Google Scholar

Google Scholar

[7] Su Y, Tang C, Li B, Chen X, Xu W, Cai Y 2017 Appl. Opt. 56 498

Google Scholar

Google Scholar

[8] Liu Z, Dai J, Sun X, Liu S 2010 Opt. Lasers Eng. 48 800

Google Scholar

Google Scholar

[9] Abuturab M R 2012 Appl. Opt. 51 3006

Google Scholar

Google Scholar

[10] Sui L S, Xin M T, Tian A L, Jin H 2013 Opt. Lasers Eng. 51 1297

Google Scholar

Google Scholar

[11] 肖迪, 谢沂均 2013 物理学报 62 240508

Google Scholar

Google Scholar

Xiao D, Xie Y J 2013 Acta Phys. Sin. 62 240508

Google Scholar

Google Scholar

[12] 秦怡, 郑长波 2012 光子学报 41 326

Qin Y, Zheng C B 2012 Acta Phot. Sin. 41 326

[13] Yuan Q P, Yang X P, Gao L J, Zhai H C 2009 Optoelectron. Lett. 5 147

Google Scholar

Google Scholar

[14] Faraoun K M 2014 Opt. Laser Technol. 64 145

Google Scholar

Google Scholar

[15] Liu Z, Guo C, Tan J, Liu W, Wu J, Wu Q, Pan L, Liu S 2015 Opt. Lasers Eng. 68 87

Google Scholar

Google Scholar

[16] 高丽娟, 杨晓苹, 李智磊, 王晓雷, 翟宏琛, 王明伟 2009 物理学报 58 1053

Google Scholar

Google Scholar

Gao L J, Yang X P, Li Z L, Wang X L, Zhai H C, Wang M W 2009 Acta Phys. Sin. 58 1053

Google Scholar

Google Scholar

[17] 高丽娟, 杨晓苹, 李智磊, 王晓雷, 翟宏琛, 王明伟 2009 物理学报 58 1662

Google Scholar

Google Scholar

Yang X P, Gao L J, Wang X L, Zhai H C, Wang M W 2009 Acta Phys. Sin. 58 1662

Google Scholar

Google Scholar

[18] Zhou N R, Wang Y X, Gong L H, He H, Wu J H 2011 Opt. Commun. 284 2789

Google Scholar

Google Scholar

[19] Wang X, Zhao D 2012 Opt. Express 20 11994

Google Scholar

Google Scholar

[20] 丁湘陵, 袁倩, 张乐冰 2014 激光技术 38 561

Google Scholar

Google Scholar

Ding X L, Yuan Q, Zhang L B 2014 Laser Technol. 38 561

Google Scholar

Google Scholar

[21] Xi S X, Wang X L, Song L P, Zhu Z Q, Yu N N, Wang H Y 2017 Opt. Express 25 8212

Google Scholar

Google Scholar

-

表 1 剪切攻击处理

Table 1. Treatment of shear attack.

剪切攻击 1/32 1/16 1/8 1/4 评价标准 CC 0.858 0.803 0.765 0.668 IF 0.873 0.811 0.750 0.671 -

[1] Refregier P, Javidi B 1995 Opt. Lett. 20 767

Google Scholar

Google Scholar

[2] Liu Z, Chen H, Blondel W, Shen Z, Liu S 2018 Opt. Lasers Eng. 105 1

[3] Chen L, Zhao D 2006 Opt. Express 14 8552

Google Scholar

Google Scholar

[4] Borujeni S E 2013 J. Telecommun. Syst. 52 525

[5] Shi Y S, Li T, Wang Y L, Gao Q K, Zhang S G, Li H F 2013 Opt. Lett. 38 1425

Google Scholar

Google Scholar

[6] Yang N, Gao Q K, Shi Y S 2018 Opt. Express 26 31995

Google Scholar

Google Scholar

[7] Su Y, Tang C, Li B, Chen X, Xu W, Cai Y 2017 Appl. Opt. 56 498

Google Scholar

Google Scholar

[8] Liu Z, Dai J, Sun X, Liu S 2010 Opt. Lasers Eng. 48 800

Google Scholar

Google Scholar

[9] Abuturab M R 2012 Appl. Opt. 51 3006

Google Scholar

Google Scholar

[10] Sui L S, Xin M T, Tian A L, Jin H 2013 Opt. Lasers Eng. 51 1297

Google Scholar

Google Scholar

[11] 肖迪, 谢沂均 2013 物理学报 62 240508

Google Scholar

Google Scholar

Xiao D, Xie Y J 2013 Acta Phys. Sin. 62 240508

Google Scholar

Google Scholar

[12] 秦怡, 郑长波 2012 光子学报 41 326

Qin Y, Zheng C B 2012 Acta Phot. Sin. 41 326

[13] Yuan Q P, Yang X P, Gao L J, Zhai H C 2009 Optoelectron. Lett. 5 147

Google Scholar

Google Scholar

[14] Faraoun K M 2014 Opt. Laser Technol. 64 145

Google Scholar

Google Scholar

[15] Liu Z, Guo C, Tan J, Liu W, Wu J, Wu Q, Pan L, Liu S 2015 Opt. Lasers Eng. 68 87

Google Scholar

Google Scholar

[16] 高丽娟, 杨晓苹, 李智磊, 王晓雷, 翟宏琛, 王明伟 2009 物理学报 58 1053

Google Scholar

Google Scholar

Gao L J, Yang X P, Li Z L, Wang X L, Zhai H C, Wang M W 2009 Acta Phys. Sin. 58 1053

Google Scholar

Google Scholar

[17] 高丽娟, 杨晓苹, 李智磊, 王晓雷, 翟宏琛, 王明伟 2009 物理学报 58 1662

Google Scholar

Google Scholar

Yang X P, Gao L J, Wang X L, Zhai H C, Wang M W 2009 Acta Phys. Sin. 58 1662

Google Scholar

Google Scholar

[18] Zhou N R, Wang Y X, Gong L H, He H, Wu J H 2011 Opt. Commun. 284 2789

Google Scholar

Google Scholar

[19] Wang X, Zhao D 2012 Opt. Express 20 11994

Google Scholar

Google Scholar

[20] 丁湘陵, 袁倩, 张乐冰 2014 激光技术 38 561

Google Scholar

Google Scholar

Ding X L, Yuan Q, Zhang L B 2014 Laser Technol. 38 561

Google Scholar

Google Scholar

[21] Xi S X, Wang X L, Song L P, Zhu Z Q, Yu N N, Wang H Y 2017 Opt. Express 25 8212

Google Scholar

Google Scholar

计量

- 文章访问数: 13558

- PDF下载量: 116

- 被引次数: 0

下载:

下载: